Для того чтобы разграничить права доступа, в 1С 8.3 существуют специальные объекты конфигурации – роли. В дальнейшем они могут назначаться конкретным пользователям, должностям и т. п. В них указывается, какие объекты конфигурации будут доступны. Так же есть возможность прописать условия предоставления доступа.

Роли настраиваются в конфигураторе. Так же их можно назначить конкретным пользователям, но для удобства в 1С реализован механизм групп доступа. В справочнике пользователей откройте («Администрирование — Настройка пользователей и прав — Пользователи») карточку любого сотрудника и нажмите на кнопку «Права доступа». В разных конфигурациях интерфейс может отличаться, но суть одна и та же.

Перед вами откроется список записей справочника «Профили групп доступа». Флажками отмечаются те, права которых пользователю будут доступны.

Справочник профилей групп доступа («Администрирование — Настройка пользователей и прав — Профили групп доступа») содержит в себе перечень ролей, который будет доступен пользователю при его назначении. Доступные роли профиля отмечаются флагами.

У пользователей часто встречаются одинаковые наборы ролей. Использование данного механизма позволяет значительно упростить настройку прав, выбирая не сами роли, а профили групп доступа.

Роли в конфигураторе (для программистов)

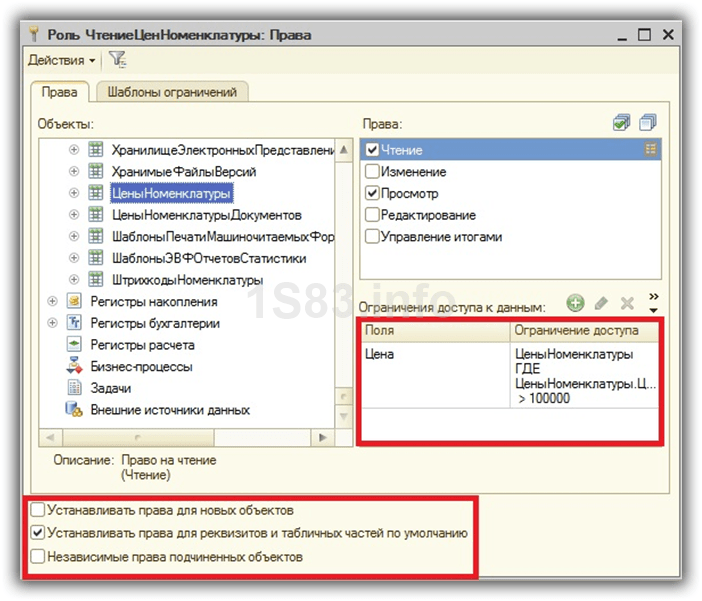

В ролях указывается, какие объекты и при каких условиях будут доступны пользователю, которому они доступны. Откройте любую роль, и вы увидите две вкладки: «Права» и «Шаблоны ограничений».

На первой вкладке отображается список объектов конфигурации и назначенные для данной роли права на них.

При разрешении совершения каких-либо действий с объектом, есть возможность указать ограничение доступа к данным. Данный механизм называется RLS и позволяет настроить права на уровне записей. Он достаточно интересный, но при активном его использовании может снизиться производительность.

В нижней части формы роли можно настроить автоматическую установку прав:

- для новых объектов (разрешающие права);

- на реквизиты и табличные части (права наследуются от объекта – владельца)

- на подчиненные объекты (права назначаются с учетом прав на родительские объекты).

Права можно назначить как на отбельные объекты, так и на всю конфигурацию в целом. В любой роли на вкладке «Права» выберите пункт с названием конфигурации. Справа отобразятся все возможные для нее роли. Здесь содержатся режимы запуска программы, «Все функции», административные и другие права. При нажатии на любое право, внизу отобразится его описание. Тут нет ничего сложного.

Настройки прав для остальных объектов конфигурации сходи между собой: чтение, добавление, удаления, проведение (для документов), управление итогами (для регистров накопления и бухгалтерии) и прочие. Здесь важно отметить право на «Интерактивное удаление». При его доступности пользователи смогут физически удалять данные из программы (shift + delete). Для важных объектов данное право назначать крайне нежелательно.

Программная проверка прав доступа

Для проверки доступности у пользователя какой-либо роли служит следующая функция:

- РольДоступна(«АдминистраторСистемы»)

В том случае, когда проверяемая роль назначена пользователю, функция вернет значение «Истина». В противном случае – «Ложь».

Для того чтобы выполнить какие-либо действия с объектом, к которому нет доступа, можно воспользоваться следующим методом:

- УстановитьПривилегированныйРежим(Истина)

После включения привилегированно режима никаких проверок прав не производится. По окончании действий над недоступными объектами необходимо снова вызвать данный метод с параметром «Ложь» для отключения данного режима. Помните, что в клиент — серверном варианте при выполнении на клиенте данный метод не выполняет никаких действий.

Для проверки того, установлен привилегированный режим служит функция (возвращает «Истина» или «Ложь»):

- ПривилегированныйРежим()

Пользовательский интерфейс при отсутствии прав доступа

При попытке пользователя совершить какое-либо действие в программе, но которое у него нет прав будет выдано соответствующее предупреждение.

Бывают случаи, когда в каком-либо поле отображается надпись формата «<Объект не найден>» с указанием GUID, возможно, у пользователя тоже не хватает прав на чтение содержащегося в нем значения. Для проверки этой теории достаточно просмотреть значение данного поля под полными правами. Если надпись не пропадает – есть вероятность битой ссылки.

Вопрос с правами доступа возникает в связи с необходимостью ограничить права пользователя в 1С (или группы пользователей), что подразумевает под собой запрет на совершение каких-либо действий с определенными объектами, например, их просмотр, запись, редактирование и т.д. Или, наоборот – из-за необходимости дать (расширить) права пользователей в 1С, что в реальности чаще всего следует за сообщением системы о нарушении прав доступа (например, недостаточно прав для просмотра) и обращением пользователя к администраторам с просьбой об этом.

Чтобы внести коррективы в правила доступа и изменить права на просмотр того или иного раздела или на любое другое действие, необходимо зайти в «Настройки пользователей и прав», что можно сделать при включенном пользовательском режиме на вкладке «Администрирование» (при условии, конечно, что имеются права на это).

Как уже упоминалось, в группы доступа входят определенные пользователи, а самим группам соответствует профили групп доступа, которые объединяют роли. По сути роль – это метаданные, разнообразие и количество которых зависит от конфигурации. Как правило, ролей довольно много и в них легко запутаться. Стоит помнить, что одна лишняя назначенная роль может открыть доступ к объектам нежелательным пользователям.

Описание прав пользователей доступно на вкладке «Описание».

Роли просматриваются посредством элемента справочника «Пользователи», попасть в который можно по клику на конкретном пользователе.

Роли просматриваются посредством элемента справочника «Пользователи», попасть в который можно по клику на конкретном пользователе.

Здесь же формируется отчет по правам доступа, где отображается статус доступа к конкретным объектам системы.

Крайняя правая колонка «Ограничения на уровне записей» – это дополнительные условия, ограничивающие действия с объектами базы данных. По сути это запрос, выполняющийся в момент работы и сообщающий, можно или нельзя работать с объектом.

На скриншоте видно, что документ «Ввод начальных остатков» доступен для пользователя, но доступ возможен только к определенным складам.

Таким образом, установить доступ или изменить права в 1С можно добавив пользователя в ту или иную группу в пользовательском режиме.

Саму группу также можно изменить, например, добавив значение в ограничение доступа.

Права администратора позволяют осуществлять управление правами в режиме конфигуратора, где уже заданы типовые роли. Например, роль с много объясняющим названием «Базовые права», как правило, дает возможность осуществить только чтение или только просмотр объекта.

Для управления правами, призванными изменять объекты, предусмотрены специальные роли добавления/изменения данных.

Если известно, на какой объект не хватает прав у пользователя, можно:

- От обратного: посмотреть вкладку «права» у конкретного объекта, при этом вверху мы увидим все роли, доступные в конфигурации, а в нижнем окне – права. Наличие тех или иных прав на объект отмечено «галочкой». Таким же образом задаются права для новых объектов.

- Открыть роль, назначенную пользователю, и, выбрав в левом окне конкретный объект, в правом окне увидеть список прав, то есть действия, которые пользователь с данной ролью может сделать с этим объектом – чтение, добавление, просмотр т.д.

Таким образом, все возможные права в системе предопределены. Чтение, добавление, изменение, просмотр, редактирование и другие права могут быть включены или выключены в любой роли для любого объекта. Назначить права отдельно, не используя при этом роли, невозможно. Для разграничения прав пользователя необходимо назначить соответствующую роль. Удобным инструментом для анализа прав и ролей становится таблица «Все роли», формируемая в конфигураторе.

На скриншоте видно, что роль «Полные права» обладает максимальным объемом прав. И если задачи ограничивать пользователей в правах не стоит вовсе – можно смело назначать эту роль всем пользователям, навсегда избавившись от вопросов пользователей.

На практике же, как правило, в большинстве случаев все-таки необходима «защита от дурака». Подстраховаться от нежелательного изменения данных нужно всем более-менее крупным компаниям. Здесь на помощь приходит встроенные в 1С роли. Разобраться в разнообразии ролей не просто, на это требует много времени. Поэтому создание собственной роли для решения практических задач, зачастую может быть единственным выходом. Рассмотрим этот момент подробнее. Добавить роль можно в дереве метаданных.

В новой роли разграничить права можно простым выставлением флажков напротив соответствующего права.

Флажки в низу окна говорят о том, что права будут автоматически назначаться для новых объектов метаданных/для реквизитов и табличных частей объекта, для которого назначаются права, а также – будут ли наследоваться права относительно родительского объекта.

Ограничения прав доступа задаются в правом нижнем окне новой роли. Это мощный инструмент, позволяющий ограничить права на уровне записей, т.е. предоставить доступ именно к необходимым данным. Если простое назначение прав может только «прямолинейно» дать или отнять права на действия с объектом, то механизм ограничений позволяет гибко настроить права доступа относительно данных. Например, ограничить чтение и просмотр данных только по одной организации.

Конструктор ограничений доступа к данным позволяет создать условие, по которому будет ограничен доступ.

Ограничение прав доступа описывается в виде языковых конструкций. Для облегчения их создания предусмотрено использование шаблонов ограничений. Надо заметить, что использование этого механизма напрямую сказывается на производительности, ведь системе, обращаясь к какому-либо объекту, необходимо прочитать и выполнить эти ограничения. Этот процесс отнимает ресурсы компьютера и тормозит работу.

В заключение хотелось бы отметить, что фирма 1С в качестве разработчика позаботилась о наличие широких возможностей для администраторов в части редактирования прав в своих программных решениях. И если на первый взгляд эти инструменты могут показаться сложными и избыточными, то в дальнейшем, особенно при попытке построить эффективную схему доступа в условиях многоуровневой, разветвленной структуры персонала на предприятии или в организации, становится ясно, что функционал программы вполне соответствует реальным потребностям.

Cегодня поговорим о настройке прав пользователей в типовых конфигурациях 1С .

В качестве примера воспользуемся демонстрационной версией конфигурации ЗУП редакции 3.1, в которой уже заведены несколько пользователей и настроены права для них. Как известно для разграничения доступа к объектам конфигурации (справочники, документы и т.д.) используются роли, которые могут назначаться тем или иным пользователям. Это в самом простом варианте. Но когда количество пользователей в информационной базе достигает нескольких десятков, а иногда и сотен — достаточно проблематично вручную отметить необходимые роли у каждого пользователя. Поэтому в типовых конфигурациях как правило реализован механизм, который позволяет организовать пользователей в группы и назначать роли не каждому пользователю в отдельности, а целой группе. Это позволяет значительно сэкономить время.

Итак, для настройки прав пользователя в типовой конфигурации используются следующие справочники: Пользователи , ГруппыДоступа и ПрофилиГруппДоступа . Схематично связь этих справочников между собой можно представить следующим образом

Таким образом каждый пользователь может входить в одну или несколько групп доступа. В свою очередь каждая группа доступа связана со своим профилем. А к профилям уже привязаны непосредственно роли, которые редактируются в конфигураторе.

В момент первого запуска конфигурации в режиме предприятия автоматически создаются типовые группы и профили.

Теперь рассмотрим чуть поподробнее эти справочники. Доступ к ним отркрывается на закладке Администрирование в разделе Настройки пользователей и прав

В открывшемся окне нам доступны все три справочника.

Рассмотрим их кратко.

Владимир Ильюков

Права, роли, профили групп доступа и группы доступа позволяют настроить права пользователей в 1С Предприятие 8.3. Права пользователя в 1С 8.3 - это набор действий, которые он может совершать над справочниками, документами, отчётами и настройками. С этими понятиями очень важно разобраться, если с программой будут работать несколько пользователей и каждому их них необходимо назначить соответствующие права.

В статье описано, как правильно распределить права между пользователями программы 1С ЗУП 3.1, чтобы каждый из них мог работать в рамках свой компетенции и должностных инструкций. Материал статьи не предполагает каких-то специальных компьютерных знаний.

Профили и группы доступа в 1С ЗУП 3.1

Для разграничения прав доступа в 1С Предприятие 8.3 используются «Права», «Роли», справочники «Пользователи», «Группы доступа» и «Профили групп доступа».

Право и Роль

Права и роли - это некие разрешённые действия (Чтение, Просмотр, Удаление, Проведение и т. д.) над константами, справочниками, документами и другими объектами конфигурации. Каждое право представляет собой единицу действия из списка возможных. Минимальным интегратором прав выступает роль. Каждая роль состоит из совокупности определённых прав. Права и роли создаются в конфигураторе. Пользователь не может изменять их состав.

Как и в прежних версиях 1С Предприятие 8 пользователя можно зарегистрировать в режиме конфигуратор и там же назначить ему нужные роли. Однако в 1С ЗУП 3.1 предусмотрено около нескольких сотен доступных ролей (в карточке пользователя они перечислены на закладке «Прочие»: «Конфигуратор > Администрирование > Пользователи»).

С таким огромным количеством доступных ролей очень трудно разобраться. К тому же для непосвящённого многие названия ролей мало о чём говорят. В такой ситуации подбирать роли в конфигураторе для пользователя очень трудоёмкая задача. Однако на пользовательском уровне в 1С ЗУП 3.1 она легко решается с помощью справочников «Профили групп доступа» и «Группы доступа».

Справочник «Профили групп доступа»

Каждый элемент справочника «Профили групп доступа» является интегратором ролей. Ссылка на этот справочник находится по адресу «Администрирование > Настройка пользователей и прав > Группы доступа > Профили групп доступа». Разработчики уже описали в нём наиболее востребованные профили.

- Администратор,

- Табельщик,

- Кадровик,

- Расчётчик и др.

В справочнике можно создавать свои собственные профили, но в большинстве случаев в этом нет необходимости. Предопределённые профили уже содержат необходимые наборы допустимых для них ролей (разрешённые действия). Заметим, что табельщик обладает минимальным набором разрешённых действий. Но даже для его описания потребовалось около 50 ролей, рисунок.

Элементы справочника «Профили групп доступа» устанавливаются в качестве подходящего значения в реквизите «Профиль» справочника «Группы доступа».

Справочник «Группы доступа»

Смысл и назначение этого справочника состоит в том, что в нём перечисляются пользователи (участники), которые будут обладать всеми правами закреплённого в нём профиля группы доступа.

Чтобы открыть этот справочник, надо перейти по ссылкам «Администрирование > Настройка пользователей и прав > Группы доступа > Группы доступа». Одна группа доступа с названием «Администраторы» в нём предустановлена. Остальные создаются по мере необходимости пользователями с полными правами.

Один и тот же «Профиль группы доступа» может быть назначен разным «Группам доступа». Напротив, у любой «Группы доступа» может быть только один «Профиль группы доступа». Во многих случаях в качестве наименования группы доступа удобно указывать название закреплённого за ней профиля группы доступа, рисунок.

На закладке «Участники группы» необходимо перечислить пользователей из одноимённого справочника. При подборе следует руководствоваться тем, что группа доступа обычно корреспондирует с должностными обязанностями её участников. Чем выше должность, тем больше прав. У любой группы доступа может быть произвольное количество участников, рисунок.

Взаимосвязь описанных объектов конфигурации наглядно проиллюстрирована на следующем рисунке.

В общем случае один и тот же пользователь может быть участником нескольких групп доступа.

Описание профилей групп доступа в 1С ЗУП 3.1

Из сказанного выше следует, что права пользователя определяются профилем группы доступа, участником которой он является. Осталось разобраться чем различаются между собой профили групп доступа. Например, из названия профилей 1С ЗУП 3.1 не понятно, чем конкретно различаются их роли.

- Кадровик (без доступа к зарплате).

- Кадровик.

- Расчётчик.

К сожалению, их описания в конфигурации не приводятся. Если же судить по наименованию, то можно предположить, что пользователь с профилем «Кадровик» в отличие от «Кадровика (без доступа к зарплате)» имеет какой-то доступ к зарплате. Но, в какой степени совершенно не ясно. Другой вопрос: вправе ли расчётчик работать с кадровыми документами?

Для тех, у кого имеется могут ознакомиться с описанием профилей групп доступа, данным фирмой 1С. Оно опубликовано , но оно очень краткое. В авторской статье приводится более подробное описание профилей групп доступа. Вместе с этим, чтобы не исказить описания, данные фирмой 1С, в статье они отмечены специальным шрифтом.

Администратор

Пользователь с профилем «Администратор» вправе выполнять всё, что предусмотрено типовым функционалом. Для этого у такого пользователя должны быть включены роли «Администрирование», «Администратор системы» и «Полные права».

Аудитор

Просмотр всех данных программы, но без возможности их изменения, 1C.

Для просмотра аудитору доступны все разделы за исключением раздела «Администрирование». Он может просматривать кадровые и расчётные документы и формировать отчёты. Регламентированную отчётность аудитор вправе только просматривать. Раздел «Настройка» тоже виден аудитору, но здесь он может только просматривать существующие настройки.

Обычно этот профиль включают в группу доступа аудиторов. В то же время его целесообразно включать и в группу доступа тех руководителей организации, которым по служебным обязанностям нужны данные этой программы, но работать с ней они не умеют или не должны.

Табельщик

Просмотр и изменение документов учета времени, 1C.

Ссылки на журналы, которые содержат документы изменению учёта времени располагаются в разделах «Зарплата» и «Настройка». Раздел «Зарплата» содержит две ссылки: «Табели» и «Индивидуальные графики работы», рисунок.

Остальные объекты табельщик вправе просматривать, но изменять их он не сможет. Кадровые документы имеют сведения о плановых начислениях. Однако табельщику они не отображаются и увидеть он их не может. Например, в документе «Приём на работу» ему отобразятся только две закладки «Главное» и «Трудовой договор». Закладка «Оплата труда» отображаться не будет, рисунок.

Табельщик имеет возможность формировать некоторые кадровые отчёты и отчёт «Табель учёта рабочего времени (Т-13)».

Кадровик (без доступа к зарплате)

От кадровика отличается тем, что просмотр и изменение планового ФОТ недоступны, 1C.

Кадровики без доступа к зарплате лишены возможности просматривать плановые начисления и способ расчета аванса. Они также не могут напечатать и приказ о приеме, так как в нём отображаются начисления. Однако в отличие от табельщика кадровики без доступа к зарплате могут создавать новые и корректировать существующие кадровые документы.

Кроме этого «Кадровик (без доступа к зарплате)» имеет возможность формировать все «Кадровые отчёты», редактировать справочники «Физические лица» и «Сотрудники». А вот прав на редактирование справочников «Организации», «Подразделения», «Должности» и тех, что относятся к воинскому учёту, у него нет.

Профиль «Кадровик (без доступа к зарплате)» предназначен для тех пользователей, которые не должны видеть плановых начислений (оклады, надбавки и другое).

Кадровик

Просмотр и изменение сведений о сотрудниках в части данных кадрового учета, включая плановый ФОТ, а также кадровых документов. Просмотр справочников структуры предприятия, 1C.

У «Кадровика» в дополнение к правам, которые имеются у «Кадровика (без доступа к зарплате)», появляется право назначать, добавлять и изменять в регистраторах по учёту кадров плановые начисления, рисунок.

То есть «Кадровик» имеет возможность не только видеть плановые начисления, но и изменять их. Данный профиль целесообразно применять там, где не делают секрета о начислениях работникам.

Старший кадровик

От кадровика отличается тем, что ему доступно изменение справочников структуры предприятия и настроек кадрового учета, 1C.

У «Старшего кадровика» дополнительно к правам, которые имеются у «Кадровика», появляется возможность редактирования справочников «Организация», «Подразделения», «Должности» и справочников, относящихся к воинскому учёту. Кроме этого старшие кадровики вправе изменять штатное расписание.

Относительно доступа к перечисленным ниже объектам, можно отметить следующее.

- Настройка > Организации . Для редактирования доступны все реквизиты за исключением формы «Учётная политика».

- Настройка > Начисления

- Настройка > Удержания . Можно просматривать без права редактирования.

- Настройка > Шаблоны ввода исходных данных . Можно просматривать без права редактирования.

Расчетчик

Просмотр и изменение документов расчета и выплаты зарплаты, взносов, сведений о сотрудниках (в части, влияющей на расчеты), 1C.

Пользователь с профилем «Расчётчик» имеет возможность просматривать кадровые документы без возможности редактирования кадровой информации. А вот изменять в них плановые начисления он имеет право. Например, оклад, установленный кадровиком, расчётчик может изменить или добавить какое-то ещё плановое начисление.

Самостоятельно создавать кадровые документы расчётчик не может. Но он вправе задать новый или изменить существующий график работы списку сотрудников.

- «Настройка > Организации».

- «Настройка > Расчёт зарплаты».

- «Настройка > Начисления».

- «Настройка > Удержания».

- «Настройка > Шаблоны ввода исходных данных».

Другими словами, расчётчик не вправе осуществлять какие-либо настройки. Он работает с уже готовыми настройками.

Старший расчетчик

От расчетчика отличается тем, что доступно изменение настроек расчета зарплаты, начислений и удержаний, 1C.

У «Старшего расчётчика» в дополнение к правам, которые имеются у «Расчётчика», появляются права по изменению следующих настроек.

- Настройка > Организации.

- Настройка > Начисления.

- Настройка > Удержания.

- Настройка > Шаблоны ввода исходных данных.

- В то же время «Настройка > Расчёт зарплаты» остаётся недоступной и старшему расчётчику. Данный профиль целесообразно назначать тем расчётчикам, которые владеют технологией формирования новых видов расчётов.

Кадровик-расчетчик

Объединяет права кадровика, расчетчика и табельщика, 1C.

Здесь добавить нечего: три в одном. Данный профиль целесообразно использовать там, где один пользователь одновременно выступает в трёх лицах: табельщиком, кадровиком и расчётчиком.

Старший кадровик-расчетчик

Объединяет права старшего кадровика, старшего расчетчика и табельщика. Последние два профиля реализованы для удобства настройки программы в небольших организациях, где один пользователь может отвечать за все участки учета, 1C.

Здесь необходимо уточнение. Действительно старший кадровик-расчётчик вправе настраивать «Начисления», «Удержания», «Показатели расчёта зарплаты» и др. Но он не имеет права настраивать «Расчёт зарплаты» и «Кадровый учёт». Справедливо, по крайней мере, для релиза 3.1.4.167.

Открытие внешних отчетов и обработок

Все пользователи, в том числе аудиторы и табельщики, вправе работать с внешними отчётами и обработками. Однако в целях безопасности по умолчанию возможность использования внешних отчётов и обработок отключена. Если отчёт (обработка) получены из надёжных источников, то актуализировать возможность работы с внешними отчётами и обработками можно следующим образом.

От имени администратора запустить зарплатную программу в пользовательском режиме. На системной панели перейти по ссылке «Главное меню > Сервис > Параметры». В открывшейся форме актуализировать флаг «Отображать команду “Все функции”» и нажать на «ОК».

Устанавливаем в ней одноимённый флаг. После этого в разделах «Кадры», «Зарплата», «Выплаты», «% налоги и отчётность» и «Отчётность, справки», в подразделе «Сервис» отобразятся ссылки «Дополнительные отчёты» и «Дополнительные обработки».

Управление датами запрета изменения

Чтобы установить дату запрета изменения документов прошлых периодов необходимо перейти по ссылкам «Администрирование > Настройки пользователей и прав > Даты запрета изменения», рисунок.

Пользователи, у которых не отображается раздел «Администрирование» означает, что они не вправе заниматься настройкой даты запрета изменения документов прошлых периодов.

Синхронизация данных с другими программами

Этот профиль позволяет настраивать режим обмена данными. В дальнейшем в соответствии с сделанными настройками обеспечивается обмен между зарплатной и бухгалтерскими программами. По умолчанию роли этого профиля доступны только администраторам: «Администрирование > Синхронизация данных».

Следует помнить, что профили «Открытие внешних отчётов и обработок», «Управление датами запрета» и «Синхронизация данных с другими программами» не самодостаточны. Это означает, что, если сформировать группу доступа с любым из этих профилей и подключить пользователя только к ней, то при попытке им открыть программу, получим сообщение.

Оно свидетельствует о том, что у созданной группы доступа не подключены обязательные роли, делающие её самодостаточной.

Заключение

Плановые начисления вправе назначать не только пользователи с профилями «Расчётчик» и выше, но и пользователи с профилями «Кадровик» и выше. А вот удержания ни плановые, ни разовые кадровики назначать не имеют права.

Доступность к настройкам «Кадровый учёт» и «Расчёт зарплаты» имеется только у пользователей с полными правами. Старший кадровик-расчётчик не имеет таких прав.

В целях разграничения прав пользователей, как правило, вполне хватает предустановленных профилей. При необходимости можно создавать новые профили. При этом для создания самодостаточного профиля в него следует включить некоторые обязательные роли такие, как «Запуск тонкого клиента», «Базовые права» и т. п. На практике проще сделать копию наиболее близкого по правам профиля, а затем его отредактировать нужным образом.

21.09.2014

Задача - разграничить доступ информации по филиалам обособленных подразделений в ЗУП для кадровика и расчетчика.

Виды объектов доступа будут по организациям и физическим лицам. Настройка включения разграничения доступа на уровне записей

Главное меню - Сервис - Настройка программа - закладка ограничение доступа

Поскольку изначально взята чистая база данных, наполним её данными.

Заведем организации с наименованием.

Центральная организация

Филиал центральной организации (как обособленное подразделение)

Второй филиал центральной организации (как обособленное подразделение)

Заведем группы доступа физических лиц:

ЦО (для физлиц центрального офиса)

Филиал ЦО (для физлиц филиала)

Второй филиал ЦО (для физлиц второго филиала)

ЦО + Филиал ЦО (для физлиц, работающих в ЦО и филиале ЦО)

ЦО + Второй филиал ЦО (для физлиц, работающих в ЦО и втором филиале ЦО)

Филиал ЦО + Второй филиал ЦО (для физлиц, работающих в обоих филиалах)

Заведем группы пользователей:

Группа ЦО

Группа Филиал ЦО

Группа Второй филиала ЦО

Напомню, что флажки у всех устанавливаем виды объектов доступа - Организации и физические лица.

После ввода групп пользователей можно им назначить группы физических, на которых будет распространятся действие.

В случае настройки разграничения RLS в обособленных филиалах, необходимо знать следующий момент - согласно законов РФ, НДФЛ и страховые взносы исчисляются с начала года и самое главное - по базе организации в целом. Это означает, что бухгалтер филиала при расчете налогов, должен знать сколько уже начислено налогов и предоставлено льгот по данному физлицу во всех других обособленных подразделениях. А это доступ к данным всех других филиалов, включая центральный офис.

После этого факта очень может показаться что правильно разграничить доступ по обособленным филиалам нельзя, но это не так и вот почему. Разработчики типовой конфигурации ЗУП разработали структуру данных, когда при расчете налогов, данные расчета всегда записываются на филиал, и головную организацию одновременно, и при расчете с целью расчета налога в филиале, данные берутся по головной организации. Получается, что доступ ко всем филиалам уже не нужен, а нужен только к головной организации. Это уже теплее, но фирмы, как правило, и хотят ограничить доступ филиалов к данным центральной организации. Казалось бы опять ничего не получится!

Могу смело уверить - все получиться! Если учитывать концепцию RLS - ни один документ не будет виден, в случае наличия хоть одного запрещенного для пользователя объекта, т.е. документы других организаций будут не видны, при наличии хоть одного объекта (физического лица), запрещенного пользователю.

Исходя из вышеописанного, делаем следующие настройки доступа (кнопка «Права») для групп пользователей.

Для центральной организации

Для Группа филиал ЦО

Для элемента «Группа Второй Филиал ЦО» так же делаем настройки:

На закладке «Организации» - Центральная организация и второй филиал, а на закладке физические лица все группы доступа физлиц, в которых фигурирует наименование второго филиала. Все флажки взведены.

Заведем пользователей организаций:

Кадровик - кадровик центральной организации

Кадровик1 - кадровик филиала

Кадровик2 - кадровик второго филиала

и устанавливаем у всех пользователей соответствующие группы пользователей из списка пользователей

либо делаем это в самой группе пользователей

Теперь примем на работу сотрудников.

ЦО ПервыйСотрудник (центральная организация)

Филиал ПервыйСотрудник (работник филиала)

ВторойФилиал ПервыйСотрудник (работник второго филиала)

Филиал_ЦО ПервыйСотрудник (работник, принятый на филиал, переведенный в центральную организацию)

При принятии назначаем группы доступа физлицам

ЦО ПервыйСотрудник - «ЦО»

Филиал ПервыйСотрудник - «Филиал ЦО»

ВторойФилиал ПервыйСотрудник - «Второй филиал ЦО»

Филиал_ЦО ПервыйСотрудник - «ЦО + Филиал ЦО»

Все работники приняты 01.01.2014, а с 01.09.2014 сотрудник «Филиал_ЦО ПервыйСотрудник» переведен из филиала в центральный офис.

Открываем журнал «Учет кадров организаций» под администратором, на которого не действуют ограничения RLS и видим все документы

Открываем список сотрудников, и видим только двух сотрудников, отобранных согласно настройке ограничения.

Открываем журнал «Учет кадров организации» и видим 3 документа, отобранных согласно настройке ограничения.

Входим под пользователем Кадровик1

Открываем список сотрудников, и видим только «своих» сотрудников.

В журнале «Учет кадров организаций» тоже только «свои» кадровые документы.

Входим под пользователем Кадровик2

Список сотрудников

Журнал «Учет кадров организаций»

Разграничение RLS действует так же, в отношении расчетной информации, но здесь примеров я приводить не буду.

Все, задача, поставленная в заголовке выполнена - пользователи видят только "свои" документы.

Так же, вы можете ознакомиться с нюансами написания запросов при установке разграничения

На уровне записей в моей статье "Использование директивы Разрешенные"